Å forstå passordknekkingsteknikkene hackere bruker for å åpne nettkontoene dine på vidt gap, er en fin måte å sikre at det aldri skjer deg.

Du vil absolutt alltid måtte endre passordet ditt, og noen ganger mer presserende enn du tror, men å begrense tyveri er en fin måte å holde seg på toppen av kontosikkerheten din. Du kan alltid gå til www.haveibeenpwned.com for å sjekke om du er i faresonen, men å bare tro at passordet ditt er sikkert nok til å ikke bli hacket inn er en dårlig tankegang å ha.

Så for å hjelpe deg å forstå hvordan hackere får passordene dine – sikkert eller på annen måte – har vi satt sammen en liste over de ti beste teknikkene for å knekke passord som brukes av hackere. Noen av metodene nedenfor er absolutt utdaterte, men det betyr ikke at de fortsatt ikke brukes. Les nøye og lær hva du skal avbøte mot.

De ti beste teknikkene for å knekke passord som brukes av hackere

1. Ordbokangrep

Ordbokangrepet bruker en enkel fil som inneholder ord som kan finnes i en ordbok, derav det ganske enkle navnet. Med andre ord bruker dette angrepet akkurat den typen ord som mange bruker som passord.

En smart gruppering av ord som "letmein" eller "superadministratorguy" vil ikke forhindre at passordet ditt blir knekt på denne måten - vel, ikke i mer enn noen få ekstra sekunder.

2. Brute Force Attack

I likhet med ordbokangrepet kommer brute force-angrepet med en ekstra bonus for hackeren. I stedet for bare å bruke ord, lar et brute force-angrep dem oppdage ikke-ordbokord ved å jobbe gjennom alle mulige alfanumeriske kombinasjoner fra aaa1 til zzz10.

Det er ikke raskt, forutsatt at passordet ditt er over en håndfull tegn langt, men det vil avdekke passordet ditt til slutt. Brute force-angrep kan forkortes ved å kaste ekstra datahestekrefter, både når det gjelder prosessorkraft – inkludert utnyttelse av kraften til skjermkortets GPU – og maskinnummer, for eksempel å bruke distribuerte databehandlingsmodeller som online bitcoin-gruvearbeidere.

3. Rainbow Table Attack

Regnbuetabeller er ikke så fargerike som navnet kan tilsi, men for en hacker kan passordet ditt være på slutten av det. På den mest enkle måten kan du koke en regnbuetabell ned til en liste over forhåndsberegnet hash – den numeriske verdien som brukes når du krypterer et passord. Denne tabellen inneholder hasher av alle mulige passordkombinasjoner for en gitt hashing-algoritme. Rainbow-tabeller er attraktive ettersom det reduserer tiden det tar å knekke en passordhash til å bare slå opp noe i en liste.

Imidlertid er regnbuebord enorme, uhåndterlige ting. De krever seriøs datakraft for å kjøre, og en tabell blir ubrukelig hvis hashen den prøver å finne har blitt "saltet" ved å legge til tilfeldige tegn til passordet før hashen av algoritmen.

Det er snakk om saltede regnbuebord som eksisterer, men disse vil være så store at de blir vanskelige å bruke i praksis. De vil sannsynligvis bare fungere med et forhåndsdefinert "tilfeldig tegn"-sett og passordstrenger under 12 tegn, da størrelsen på tabellen ellers ville være uoverkommelig for hackere på statsnivå.

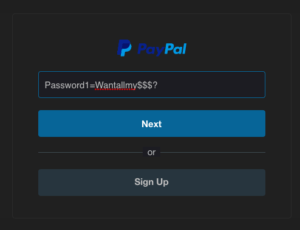

4. Phishing

Det er en enkel måte å hacke på, spør brukeren om hans eller hennes passord. En phishing-e-post leder den intetanende leseren til en falsk påloggingsside knyttet til hvilken tjeneste det er hackeren ønsker å få tilgang til, vanligvis ved å be brukeren om å rette opp et forferdelig problem med sikkerheten deres. Siden skumles deretter passordet, og hackeren kan bruke det til sitt eget formål.

Hvorfor bry seg med å knekke passordet når brukeren med glede vil gi deg det uansett?

5. Sosialteknikk

Sosial ingeniørkunst tar hele "spør brukeren"-konseptet utenfor innboksen som phishing har en tendens til å feste seg med og inn i den virkelige verden.

En favoritt til sosialingeniøren er å ringe et kontor som utgir seg for å være en IT-sikkerhetstekniker og bare spørre om passordet for nettverkstilgang. Du vil bli overrasket over hvor ofte dette fungerer. Noen har til og med de nødvendige gonadene for å ta på seg en dress og et navneskilt før de går inn i en bedrift for å stille resepsjonisten det samme spørsmålet ansikt til ansikt.

6. Skadelig programvare

En keylogger, eller skjermskraper, kan installeres av skadelig programvare som registrerer alt du skriver eller tar skjermbilder under en påloggingsprosess, og deretter videresender en kopi av denne filen til hacker sentral.

Noe skadelig programvare vil se etter eksistensen av en nettleserklientpassordfil og kopiere denne som, med mindre den er riktig kryptert, vil inneholde lett tilgjengelige lagrede passord fra brukerens nettleserhistorikk.

7. Offline Cracking

Det er lett å forestille seg at passord er trygge når systemene de beskytter låser brukere ute etter tre eller fire feil gjetninger, og blokkerer automatiserte gjetteapplikasjoner. Vel, det ville vært sant hvis det ikke var for det faktum at det meste av passordhacking foregår offline, ved å bruke et sett med hashes i en passordfil som har blitt "hentet" fra et kompromittert system.

Ofte har det aktuelle målet blitt kompromittert via et hack på en tredjepart, som deretter gir tilgang til systemserverne og de viktige hashfilene for brukerpassord. Passordknekkeren kan da ta så lang tid de trenger å prøve å knekke koden uten å varsle målsystemet eller den enkelte brukeren.

8. Skuldersurfing

En annen form for sosial ingeniørkunst, skuldersurfing, akkurat som det tilsier, innebærer å kikke over en persons skuldre mens de skriver inn legitimasjon, passord osv. Selv om konseptet er svært lavteknologisk, vil du bli overrasket over hvor mange passord og sensitiv informasjon blir stjålet på denne måten, så vær oppmerksom på omgivelsene dine når du går inn på bankkontoer osv. mens du er på farten.

De mest selvsikre av hackere vil ta dekke av en pakkebud, aircon-servicetekniker eller noe annet som gir dem tilgang til en kontorbygning. Når de er inne, gir servicepersonellet "uniformen" et slags gratispass for å vandre rundt uhindret, og notere passord som legges inn av ekte ansatte. Det gir også en utmerket mulighet til å se alle de post-it-lappene som er festet foran på LCD-skjermer med pålogginger skrevet på dem.

9. Edderkoppkjøring

Erfarne hackere har innsett at mange bedriftspassord består av ord som er koblet til selve virksomheten. Å studere bedriftslitteratur, salgsmateriale til nettsider og til og med nettsidene til konkurrenter og oppførte kunder kan gi ammunisjonen til å bygge en tilpasset ordliste for bruk i et brute force-angrep.

Virkelig kunnskapsrike hackere har automatisert prosessen og latt en spidering-applikasjon, som ligner på webcrawlere som brukes av ledende søkemotorer for å identifisere nøkkelord, samle og samle listene for dem.

10. Gjett

Passordknekkernes beste venn er selvfølgelig brukerens forutsigbarhet. Med mindre et virkelig tilfeldig passord er opprettet ved hjelp av programvare dedikert til oppgaven, er det usannsynlig at et brukergenerert "tilfeldig" passord er noe av den typen.

I stedet, takket være hjernens følelsesmessige tilknytning til ting vi liker, er sjansen stor for at de tilfeldige passordene er basert på våre interesser, hobbyer, kjæledyr, familie og så videre. Faktisk har passord en tendens til å være basert på alle tingene vi liker å chatte om på sosiale nettverk og til og med inkludere i profilene våre. Passordknekkere vil sannsynligvis se på denne informasjonen og gjøre noen få – ofte korrekte – utdannede gjetninger når de prøver å knekke et passord på forbrukernivå uten å ty til ordbok- eller brute force-angrep.

Andre angrep å passe seg for

Hvis hackere mangler noe, er det ikke kreativitet. Ved å bruke en rekke teknikker og tilpasse seg stadig skiftende sikkerhetsprotokoller, fortsetter disse inngriperne å lykkes.

For eksempel har alle på sosiale medier sannsynligvis sett de morsomme quizene og malene som ber deg snakke om din første bil, favorittmaten din, sang nummer én på 14-årsdagen din. Selv om disse spillene virker harmløse og de absolutt er morsomme å legge ut, er de faktisk en åpen mal for sikkerhetsspørsmål og svar på kontotilgangsbekreftelse.

Når du oppretter en konto, kan du kanskje prøve å bruke svar som faktisk ikke gjelder deg, men som du lett kan huske. "Hva var din første bil?" I stedet for å svare sannferdig, plasser drømmebilen din i stedet. Ellers, bare ikke legg ut sikkerhetssvar på nettet.

En annen måte å få tilgang på er ganske enkelt å tilbakestille passordet ditt. Den beste forsvarslinjen mot at en inngriper tilbakestiller passordet ditt er å bruke en e-postadresse som du sjekker ofte og holde kontaktinformasjonen din oppdatert. Aktiver alltid 2-faktor autentisering hvis tilgjengelig. Selv om hackeren lærer passordet ditt, kan de ikke få tilgang til kontoen uten en unik bekreftelseskode.

ofte stilte spørsmål

Hvorfor trenger jeg et annet passord for hvert nettsted?

Du vet sikkert at du ikke bør gi ut passordene dine, og du bør ikke laste ned noe innhold du ikke er kjent med, men hva med kontoene du logger på hver dag? Anta at du bruker det samme passordet for bankkontoen din som du bruker for en vilkårlig konto som Grammarly. Hvis Grammarly er hacket, har brukeren bankpassordet ditt også (og muligens e-posten din, noe som gjør det enda enklere å få tilgang til alle dine økonomiske ressurser).

Hva kan jeg gjøre for å beskytte kontoene mine?

Å bruke 2FA på alle kontoer som tilbyr funksjonen, bruke unike passord for hver konto og bruke en blanding av bokstaver og symboler er den beste forsvarslinjen mot hackere. Som nevnt tidligere, er det mange forskjellige måter hackere får tilgang til kontoene dine på, så andre ting du trenger for å sørge for at du gjør regelmessig er å holde programvaren og appene oppdatert (for sikkerhetsoppdateringer) og unngå nedlastinger du ikke er kjent med.

Hva er den sikreste måten å beholde passord på?

Å holde tritt med flere unikt merkelige passord kan være utrolig vanskelig. Selv om det er langt bedre å gå gjennom prosessen for tilbakestilling av passord enn det er å få kontoene dine kompromittert, er det tidkrevende. For å holde passordene dine trygge kan du bruke en tjeneste som Last Pass eller KeePass for å lagre alle kontopassordene dine.

Du kan også bruke en unik algoritme for å beholde passordene dine samtidig som det er lettere å huske dem. For eksempel kan PayPal være noe sånt som hwpp+c832. Dette passordet er i hovedsak den første bokstaven i hver pause i URL-en (//www.paypal.com) med det siste tallet i fødselsåret til alle i hjemmet ditt (bare som et eksempel). Når du logger på kontoen din, se URL-en som vil gi deg de første bokstavene i dette passordet.

Legg til symboler for å gjøre passordet ditt enda vanskeligere å hacke, men organiser dem slik at de er lettere å huske. For eksempel kan "+"-symbolet være for alle kontoer relatert til underholdning mens "!" kan brukes til finansregnskap.